Kiberlaikapstākļi 2026 | FEBRUĀRIS

Kiberlaikapstākļu vērotājiem CERT.LV piedāvā ikmēneša pārskatu par aizvadītā mēneša spilgtākajiem notikumiem Latvijas kibertelpā TOP 5 kategorijās.

Masveidīga Google Ads izmantošana lietotāju novirzīšanai uz viltus vietnēm; vietnes jauns.lv imitācijas ar safabricētiem “veiksmes stāstiem”, vairāku valsts tīmekļvietņu nepieejamība tehniskas kļūmes dēļ, viltoti “Signal Support” konti, uzņēmuma e-pasta kompromitēšanas (BEC) shēmas – aktuālais februārī.

Krāpšana

Visu mīlētāju dienas mēnesis bija bagāts ar visai iespaidīga veida “nokrišņiem”- arvien pārliecinošākām metodēm, kas balstītas uz mākslīgā intelekta un automatizācijas izmantošanu, kā arī plašu kanālu klāstu, ko uzbrucēji izmantoja personas datu un piekļuves finanšu līdzekļiem iegūšanai.

Pikšķerēšana un Google Ads izmantošana aug apmēros kā sniega bumba

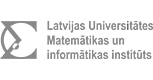

Krāpnieki aktīvi izmantoja Google Ads reklāmas, lai novirzītu lietotājus uz viltotām banku (Citadele, Swedbank, SEB) un valsts iestāžu (VID EDS) tīmekļvietnēm. Reklāmas parādījās Google meklētāja atgriezto rezultātu augšpusē un izmantoja oficiālu iestāžu nosaukumus, radot uzticamības iespaidu.

Šī taktika ir efektīva, jo tā balstās uz lietotāju paradumu klikšķināt uz pirmā meklēšanas rezultāta, īpaši mobilajās ierīcēs. Reklāmas tika mērķētas uz lietotājiem, kas meklē konkrētus pakalpojumus (piemēram, “EDS pieslēgties”), trāpot brīdī, kad lietotājs jau ir gatavs ievadīt savus datus.

Lietotāji tika novirzīti uz viltotām autentifikācijas lapām, kur tika ievākti Smart-ID un internetbankas piekļuves dati. Pēc reklāmu bloķēšanas krāpnieki tās ātri atjaunoja, izmantojot automatizāciju un mākslīgā intelekta (MI) rīkus.

Papildu banku imitācijām ar “oficiāliem” paziņojumiem par autentifikācijas iestatījumu pārskatīšanu februārī pieauga pikšķerēšanas e-pasti Microsoft Outlook un citu e-pasta pakalpojumu vārdā. Tajos tika ziņots par “pilnu pastkasti”, “drošības iestatījumu atjaunošanu” vai “aizdomīgu aktivitāti”, aicinot pieslēgties, izmantojot viltotas pieteikšanās lapas.

Ledaina realitāte - investīciju krāpšana turpinās

Februārī dominēja investīciju krāpšanas shēmas, izmantojot viltotas ziņu portālu lapas, it īpaši jauns.lv imitācijas ar safabricētiem “veiksmes stāstiem”. Bieži tika izmantoti dziļviltojumi ar sabiedrībā zināmu personu attēliem un balsīm, lai radītu iespaidu, ka investīciju piedāvājums ir uzticams. Viltotu tīmekļvietņu atšķiršana no īstām kļūst arvien sarežģītāka.

Krāpnieciskas īsziņas visu mēnesi - bez sezonālām pauzēm

Smikšķerēšana turpinājās bez pārtraukuma. Visbiežākie krāpniecības kampaņu aizsegi bija kurjerdienesti, it īpaši DHL. Tāpat izplatītas bija viltotas īsziņas Valsts ieņēmumu dienesta Elektroniskās deklarēšanas sistēmas (VID EDS) aizsegā par it kā “aprēķinātiem nodokļiem par iepriekšējo gadu”.

CERT.LV turpina proaktīvi uzraudzīt krāpniecības kampaņas un augstu vērtē iedzīvotāju iesaisti, kuri pārsūta krāpnieciskus e-pastus, īsziņas un vietnes uz cert vai tālruni 23230444. Saņemtā informācija tiek apkopota, izvērtēta un kaitnieciskie domēni tiek iekļauti DNS ugunsmūrī, kas bez maksas pieejams visiem Latvijas iedzīvotājiem un organizācijām, būtiski samazinot krāpniecības riskus. Papildu informācija par DNS ugunsmūra uzstādīšanu pieejama vietnē https://dnsmuris.lv/.

Dņipro izjaukts investīciju krāpnieku zvanu tīkls - aizturētas 11 personas

17. februārī Latvijas Valsts policija sadarbībā ar Eurojust, Latvijas prokuratūru, kā arī Lietuvas un Ukrainas tiesībsargājošām iestādēm īstenoja starptautisku operāciju, kuras laikā Ukrainas pilsētā Dņipro tika pārtraukta vairāku krāpniecisku zvanu centru darbība.

Organizētā noziedzīgā grupa īstenoja investīciju krāpšanas shēmas, radot ilūziju par peļņu no ieguldījumiem kriptovalūtās, kā arī piedāvājot fiktīvu “zaudēto līdzekļu atgūšanu”. No cietušajiem Eiropā, tostarp Latvijā, tika izkrāpti vairāk nekā 100 000 eiro mēnesī.

Operācijas laikā aizturētas 11 personas, lielākajai daļai piemērots apcietinājums. Izmeklēšana turpinās.

Valsts policija atkārtoti aicina iedzīvotājus rūpīgi pārbaudīt investīciju piedāvājumus, neizpaust piekļuves datus un neuzticēties solījumiem par ātru peļņu vai zaudēto līdzekļu atgūšanu.

Ļaunatūra un ievainojamības

Digitālais sals neatkāpjas - “ClickFix” uzbrukumi nerimst

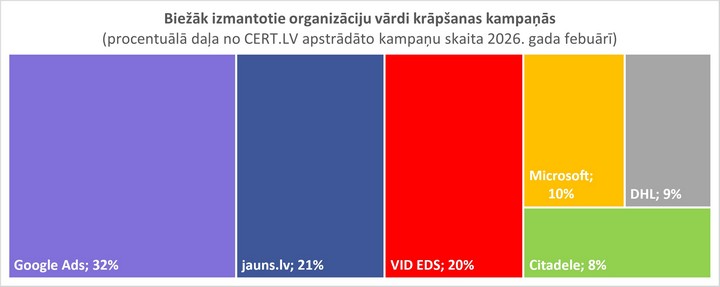

Februārī turpinājās tā dēvētie “ClickFix” uzbrukumi, kuros uzbrucēji izmanto viltotus CAPTCHA pārbaudes logus. Lietotāji tiek aicināti nospiest noteiktas taustiņu kombinācijas vai veikt šķietamas “verifikācijas” darbības, taču šo instrukciju izpildes laikā fonā tiek lejupielādēta ļaunatūra.

Uzbrukumi bieži tiek īstenoti, izmantojot ievainojamības novecojušās vai nepietiekami uzturētās tīmekļvietnēs, kurās uzbrucēji ievieto kaitīgu kodu. Tas apdraud gan šo vietņu apmeklētājus, gan pašu resursu drošību, ja vietņu uzturētāji laikus nepamana šādus apdraudējumus.

Attēlā piemēri ar “ClickFix” uzbrukumiem

Uzmanieties no melnā ledus - viltus ChatGPT var būt slidens

Tika novēroti gadījumi, kad krāpnieki izmantoja viltotas ChatGPT tīmekļvietnes, lai iegūtu lietotāju personas un finanšu datus. Vairākas pazīmes, tostarp, krievu valodas izmantošana sākumlapā, liecina, ka šo vietņu izcelsme varētu būt saistīta ar kādu no Austrumeiropas valstīm.

Lietotāji visbiežāk nonāca šajās vietnēs, uzklikšķinot uz viltotām reklāmām Google meklētājā, e‑pastos vai sociālajos tīklos. Vietnēs tika aicināts ievadīt e‑pastu, bankas kartes datus vai internetbankas piekļuves informāciju, pieslēgt “abonementu”, kas patiesībā netiek nodrošināts, vai lejupielādēt it kā nepieciešamu “atjauninājumu”, kas patiesībā kalpoja kā aizsegs ļaunatūras instalēšanai.

Lai izvairītos no viltus ChatGPT vietnēm, ieteicams neklikšķināt uz aizdomīgām reklāmām, nelejupielādēt ChatGPT lietotni no nezināmiem avotiem un izmantot drošības risinājumus, kas bloķē aizdomīgas vietnes.

Turpinās kritisku ievainojamību “putenis”

Februārī CERT.LV brīdināja par “nulles dienas” ievainojamību Google Chrome un citās uz Chromium bāzētās pārlūkprogrammās (CVE-2026-2441), kā arī par augsta riska ievainojamību (CVE-2026-21509) Microsoft Office produktos, kas tiek aktīvi izmantotas uzbrukumos.

CVE-2026-2441 ļauj uzbrucējam attālināti izpildīt patvaļīgu kodu, ja lietotājs apmeklē ļaunprātīgu tīmekļvietni. Uzbrukums sākotnēji notiek pārlūkprogrammas izolētajā vidē, taču kombinācijā ar citām ievainojamībām tas var radīt būtiski nopietnāku apdraudējumu.

CVE-2026-21509 ļauj apiet Microsoft 365 un Office programmās iebūvēto objektu sasaistes un iegultes (OLE) drošības funkciju un izpildīt uzbrucēja kodu bez lietotāja apstiprinājuma.

CERT.LV. aicina nekavējoties uzstādīt pieejamos drošības atjauninājumus.

Pakalpojuma pieejamība

Februārī Nodarbinātības valsts aģentūra (NVA) ziņoja par piekļuves atteices uzbrukumu mājaslapai testi.ekarjera.lv, kas noveda pie datubāzes pārslodzes. Šis incidents bija piekļuves atteices uzbrukums neaizsargātām publiskām formām, kuru aizpildīšanai nebija uzstādīti ierobežojumi. CERT.LV sniedza rekomendācijas, kā šīs kļūdas novērst.

Pakalpojuma atteices uzbrukumi tika konstatēti arī pret E-veselību, Ārlietu ministriju un Latvijas banku. Uzbrukumi bija salīdzinoši apjomīgi, bet tika atvairīti.

Lielākoties DDoS kiberuzbrukumi norit bez ietekmes uz pakalpojumu darbību un tiek atvairīti automātiski. Aizsardzības ministrija finansē centralizētu DDoS aizsardzības pakalpojumu – valsts pārvaldes iestādēm tas pieejams bez maksas. Pakalpojumu nodrošina Latvijas Valsts radio un televīzijas centrs (LVRTC).

No tehniskas kļūmes līdz pakalpojuma nepieejamībai

24. februārī tika konstatētas tehniskas kļūmes LVRTC datu pārraides tīkla darbībā, kā rezultātā apmēram 50 minūtes tika novērota vairāku valsts tīmekļvietņu lēndarbība vai nepieejamība, tostarp Latvija.lv, mk.gov.lv, VID EDS un citu iestāžu vietnēm. Piekļuves traucējumi nebija saistīti ar kiberuzbrukumu.

Šo traucējumu dēļ tika ietekmēta arī CERT.LV un NIC.LV uzturētā DNS ugunsmūra darbība. Līdz ietekmes pilnīgai novēršanai un LVRTC datu pārraides tīkla darbības pilnīgai atjaunošanai lietotāji tika aicināti DNS ugunsmūri uz laiku izslēgt un sekot līdzi informācijai.

Konstatētās LVRTC datu pārraides tīkla darbības tehniskās kļūmes tika novērstas un arī DNS ugunsmūra darbība tika pilnībā atjaunota.

CERT.LV aicina lietotājus, kuri DNS ugunsmūra lietotni bija izslēguši, to atkārtoti aktivizēt. DNS ugunsmūris ik mēnesi bloķē vairāk nekā 200 000 mēģinājumu atvērt ļaundabīgas saites un ir būtisks proaktīvas aizsardzības rīks pret krāpnieciskām un ļaunatūru izplatošām vietnēm.

Ielaušanās un datu noplūde

No kompromitēta e-pasta līdz finanšu zaudējumiem: BEC uzbrukumu “sniegavētra”

Februārī tika novērots būtisks pikšķerēšanas pieaugums, kas mērķēts uz e-pasta kontu pārņemšanu, izmantojot Microsoft vai citu e-pasta pakalpojumu imitāciju. Kompromitēts e-pasts bieži kļūst par ieejas punktu turpmākai krāpniecībai.

Šī tendence ir cieši saistīta ar Business Email Compromise (BEC) shēmām, kurās uzbrucēji:

- pārtver un turpina esošas e-pasta sarakstes;

- izsūta viltotus rēķinus;

- imitē vadītājus vai finanšu darbiniekus;

- pieprasa steidzamus maksājumus vai dokumentus.

Februārī kāds neliels Latvijas uzņēmums kļuva par BEC upuri pēc tam, kad ar pikšķerēšanas palīdzību tika kompromitēts vadītāja e-pasta konts. Imitējot vadītāja komunikācijas stilu un radot iluzoru steidzamības situāciju (“jāapmaksā šodien”), krāpniekiem izdevās manipulēt ar grāmatvedi un izkrāpt finanšu līdzekļus.

Maxima aicina nomainīt “Paldies” kontu paroles - konstatēti neatļautas piekļuves gadījumi

Februārī mazumtirgotājs “Maxima”Latvija aicināja klientus nomainīt lojalitātes programmas “Paldies” kontu paroles, jo tika konstatēti atsevišķi neatļautas piekļuves gadījumi. Uzņēmums norāda, ka datu noplūde no Maxima sistēmām nav konstatēta.

CERT.LV iesaka paroli nomainīt “Maxima” lietotnē vai oficiālajā vietnē, un nekādā gadījumā neizmantot saites no īsziņām vai e-pastiem. Tāpat ieteicams nomainīt paroli arī citos resursos, kur tika izmantota tā pati “Paldies” konta parole.

Aukstuma vilnis pārņem Signal lietotājus

Turpinoties viltotu zvanu ierobežošanai, kas ir vērtējama kā pozitīva tendence, vienlaikus krāpnieki arvien biežāk uzbrukumus novirza uz ziņapmaiņas lietotnēm, sociālajiem tīkliem un e-pastu.

Februārī LMT ziņoja par plašiem pikšķerēšanas mēģinājumiem lietotnē Signal, kuru mērķis bija iegūt lietotāju piekļuves datus un kontaktpersonu informāciju. Krāpnieki izmantoja viltotus “Signal Support” kontus, sūtot paziņojumus par it kā neautorizētu piekļuvi kontam un aicinot to “verificēt”, ievadot autorizācijas kodu vai skenējot QR kodu.

Tādā veidā krāpnieki var iegūt piekļuvi lietotāja sarakstēm un kontaktu sarakstam. Līdzīgas krāpniecības shēmas februārī tika fiksētas arī citās Eiropas valstīs, tostarp Ukrainā, Lietuvā un Vācijā.

Lietotāji tiek aicināti būt īpaši piesardzīgi, neizpaust piekļuves datus un kritiski izvērtēt aizdomīgus paziņojumus.

Aukstuma pārbaude neizturēta - MI ģenerētas paroles ir viegli uzminamas

Kiberdrošības pētnieki norāda, ka MI čatboti nav piemēroti drošu paroļu ģenerēšanai, vēsta portāls theregister.com. Pētījumos konstatēts, ka šādi rīki nav spējīgi radīt patiesi nejaušas un vienlaikus drošas paroles. Tā vietā roboti paļaujas uz statistiskiem modeļiem un valodas likumsakarībām, kas kiberuzbrucēju rīkiem ir kā atvērta grāmata.

Pētnieki savos testos pamanīja, ka, piemēram, Anthropic Claude modelis, lūdzot izveidot 50 paroles, vairāk nekā pusi gadījumu atkārtojās vai izmantoja identiskas paroļu struktūras. Attiecīgi, ja hakeris zina, kādu loģiku izmanto konkrētais MI rīks, šādi izveidoto paroļu uzminēšanas laiks sarūk no gadu tūkstošiem līdz dažām minūtēm.

Lietu internets

DJI Romo robotu putekļsūcēju drošības fiasko

Tika atklāta būtiska ievainojamība DJI Romo robotu putekļsūcēju drošībā, ziņoja The Verge. Tas ļāva drošības pētniekam, mēģinot attālināti vadīt savu jauno DJI Romo robotu ar PS5 pulti, nejauši iegūt piekļuvi aptuveni 7 000 DJI Romo putekļsūcējiem visā pasaulē.

Nepietiekama autentifikācija servera pusē ļāva piekļūt:

- ierīču telemetrijai (tīrāmas telpas, nobraukums, šķēršļi, uzlādes statuss);

- mājokļu 2D plāniem;

- kameru un mikrofonu datiem;

- ierīču aptuvenai atrašanās vietai pēc IP adreses.

Tas ir klasisks piemērs tam, ko sauc par nedrošu noklusējuma konfigurāciju. Deviņu minūšu laikā pētnieks identificēja 6 700 aktīvas ierīces 24 valstīs un saņēma vairāk nekā 100 000 MQTT (Message Queuing Telemetry Transport) ziņojumu. Ar ierīces sērijas numuru viņš spēja atrast konkrētu robotu un redzēt, ko tas dara reāllaikā.

Pēc ievainojamību atklāšanas ražotājs izlaida drošības atjauninājumu. Tātad – ugunsgrēks nodzēsts. Bet dūmi paliek kā atgādinājums: IoT drošībai jābūt dizaina pamatprincipam, nevis papildu funkcijai. Pretējā gadījumā pat visnevainīgākais robots var kļūt par “spiegkameru” uz riteņiem.